什麼是暗網洩密網站?

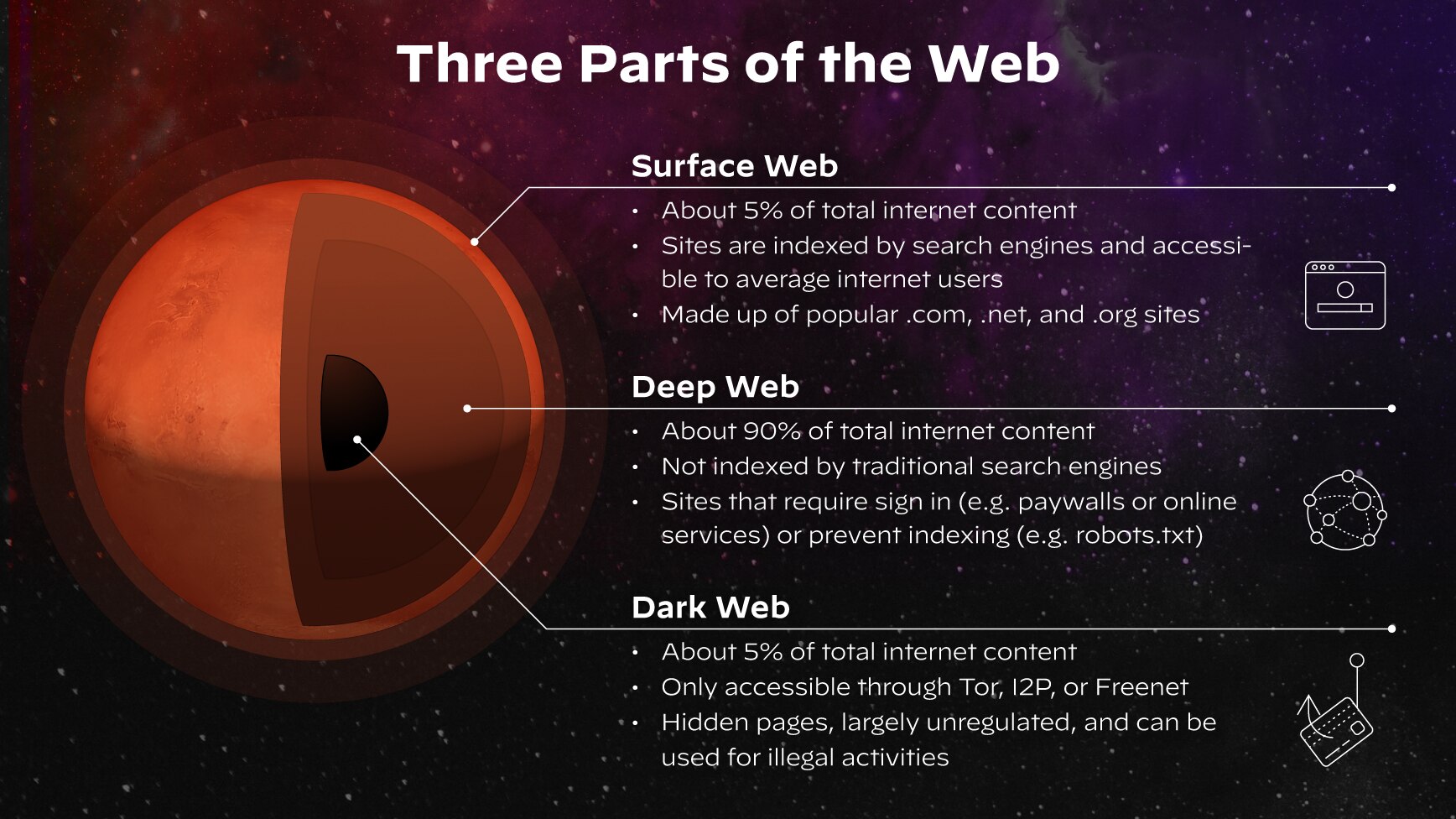

暗網(也稱為 darkweb 和 darknet)是網際網路中隱藏的子集,需要特定的瀏覽器或軟體才能存取內容。暗網洩漏網站是勒索軟體團體、駭客和其他惡意行為者在暗網中使用的網站,用以洩漏竊取的資料,並與受害者進行贖金談判。

暗網解釋

暗網是未被 Google 或 Bing 等表面網路搜尋引擎索引的網際網路區域。與搜尋引擎不會索引的深層網路不同,黑暗網站是刻意隱藏起來的。黑暗網路通常是透過 Tor 網路 (又稱為 The Onion Routing,定義為洋蔥路由器,或 The Onion Router,按流行的用法) 來存取。

Tor 網路由被稱為「洋蔥網站」或「洋蔥連結」的網站所組成,因為這些網站是以 .onion 結尾,而不是以 .com 或 .org 結尾。此網路允許使用者匿名瀏覽和存取非索引內容。Tor 透過隨機伺服器的加密路徑提供資訊,增加使用者的隱私,幾乎不可能成為監控和追蹤的對象,從而保護使用者。威脅行為者利用這種固有的隱私權,也就是說,暗網是一個匿名且經常進行非法活動的線上地下世界。例如,人們經常利用此網路分享盜版內容,以及交易、販賣 違禁藥物 和用具。

暗網洩密網站如何運作?

暗網洩密網站被暗網中的威脅行為者用來進行加密業務運作,並將勒索軟體、惡意軟體和其他線上攻擊賺錢。暗網洩漏網站是上傳和分享威脅行為者從目標組織竊取的敏感和個人資訊的平台。

例如,勒索軟體團體和惡意行為者越來越多地利用暗網來發佈被攻破組織的相關資訊,並建立洩漏網站。在某些情況下,威脅行為者可能會列出他們以勒索軟體攻擊為目標的組織名稱。

S有些洩密者也會利用他們的洩密網站來公布洩密證明,這通常是在勒索軟體攻擊中被竊取的資料樣本。惡意行為者威脅,如果組織不支付贖金要求,就會利用洩漏網站張貼完整的外洩資訊,並與媒體分享這些資訊。

因此,暗網洩密網站讓勒索軟體幫派對受害者的影響力增加。透過「點名羞辱」受影響的組織,並發出公開威脅,他們會增加組織的壓力,並增加快速獲得付款的可能性。即使組織已備份資料,並有能力從贖金攻擊中復原,暴露敏感資訊的威脅仍可能導致組織向威脅行為者付款。

勒索軟體洩漏網站趨勢

在各行各業中,各種規模的組織都很容易受到此類攻擊的破壞。不幸的是,儘管大眾對網路攻擊的意識日漸提高,並試圖控制網路攻擊,勒索軟體的威脅仍然持續存在。

在勒索軟體的世界裡,暗網資料洩漏網站是比較新的手段,在 2020 年開始流行。在 2023 年 Unit 42® 勒索軟體威脅報告中,Unit 42 分析了這些網站以發現最新趨勢。

每天,Unit 42 威脅研究人員都會在洩密網站上看到約 7 個新的勒索軟體受害者。 每四小時一個 2022 年,有 2,679 名受害者的姓名和受損憑證被公開張貼在勒索軟體洩漏網站,比 2021 年觀測到的數字高出約 4%。

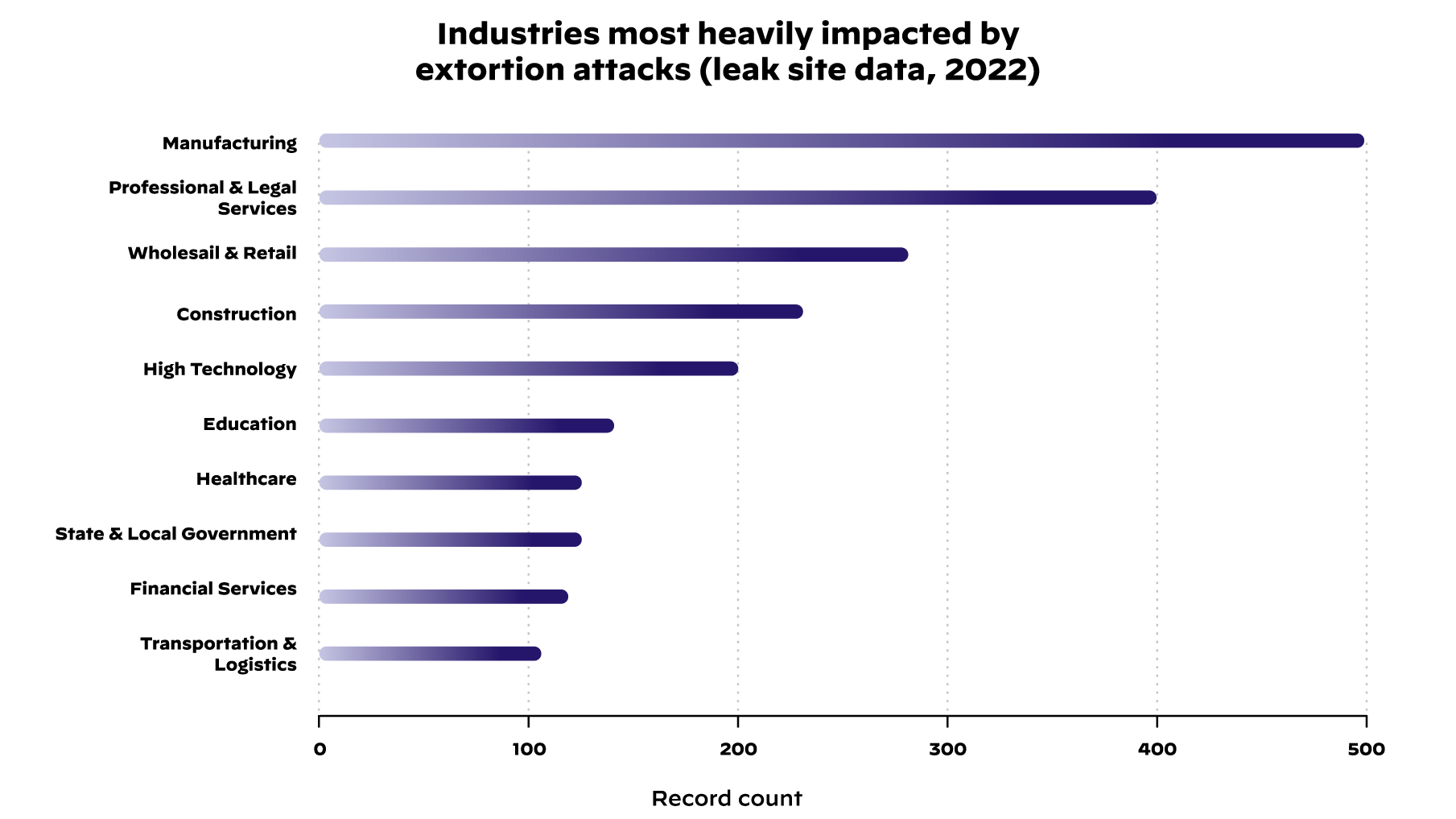

Unit 42 威脅研究人員還發現,製造業是 2022 年最受勒索軟體攻擊的行業之一,其次是專業與法律服務業。

由於勒索軟體的攻擊屬於機會性質,因此該團隊發現某些特定產業受到較嚴重的影響,其中一個原因是這些產業經常使用過時軟體的系統,而這些軟體又沒有隨時或頻繁更新/修補。勒索軟體攻擊者也會在對企業營運而言,及時交付特定商品或服務非常重要的行業中尋找目標。

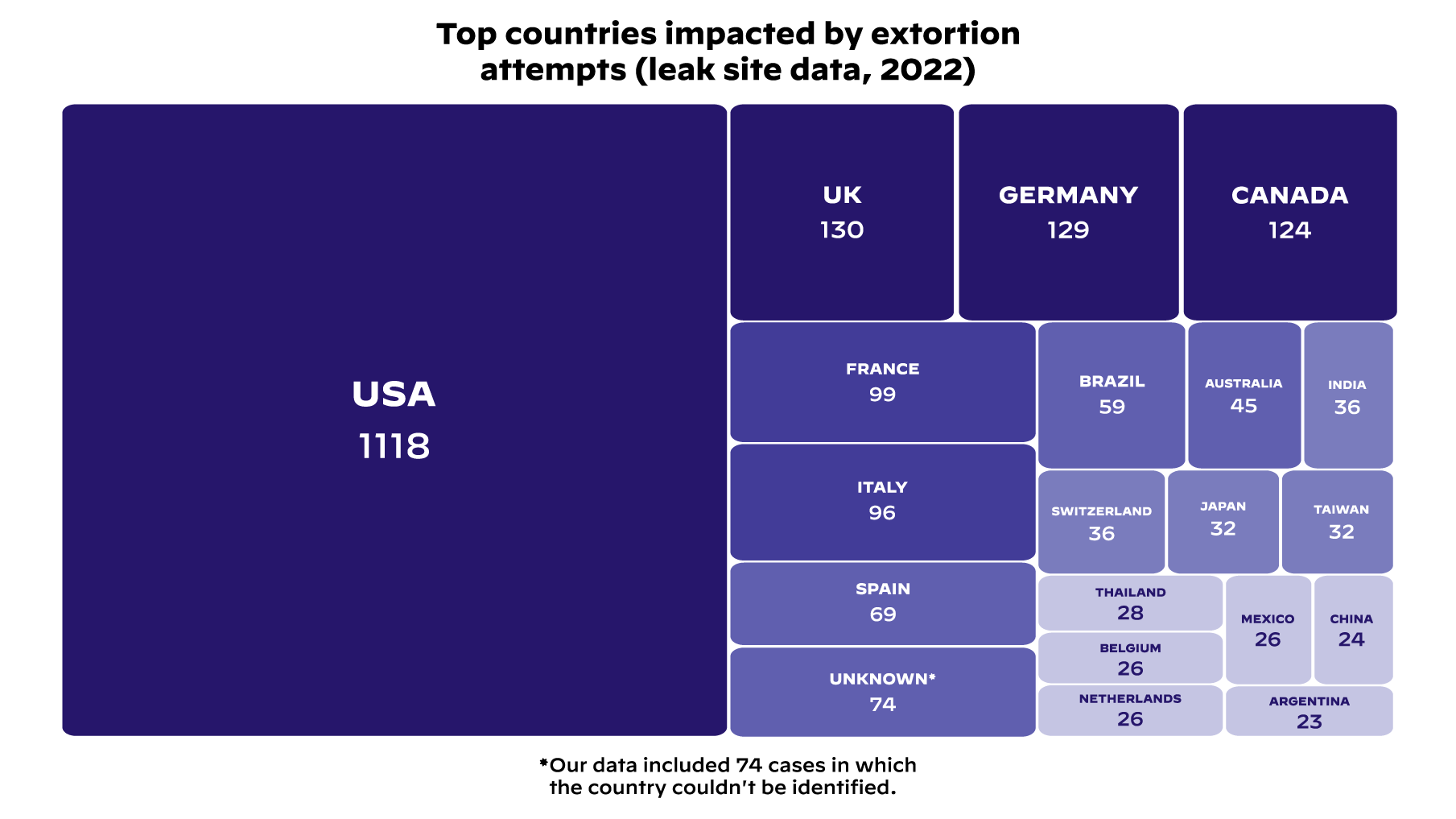

報告中的另一項重要分析,是按國家檢視在洩密網站上張貼的組織。報告發現,美國受勒索軟體作業的影響最嚴重性,佔 2022 年可觀測性漏 洞的 42%,其次是德國和英國,各佔不到 5%。不過,儘管勒索軟體的攻擊集中在美國,但研究團隊的資料顯示,勒索軟體團體確實在全球各地都有據點,並在 2022 年被觀察到對 107 個國家的組織造成影響。

值得一提的還有,Unit 42 追蹤資訊被張貼在洩漏網站的組織時,通常會尋找選擇不支付贖金的受害者。因此可以預期,維護洩密網站的勒索軟體幫派對全球的實際影響,會高於研究團隊所能觀測性,因為大概有些組織會選擇支付贖金要求,讓他們的資訊遠離暗網。

經常利用洩密網站向受害者施壓的勒索軟體團體包括 LockBit 2.0、Pysa、Avaddon、Hive、Black Matter 和 Grief。但從暗網洩密網站觀察到的一個主要趨勢是負責任團夥的起伏。來自特定駭客群組的活動往往難以預測,活動猖獗之後往往是冷清期。這可能有多種解釋,包括執法壓力、營運困境、激烈競爭或品牌重塑。

請閱讀《 2023 年 Unit 42 勒索軟體與勒索行為報告 》,以瞭解更多深入分析,包括映射至 MITRE ATT&CK 架構的可行建議。

如果您的組織出現在暗網洩密網站上,該怎麼辦?

如果您的組織資訊出現在暗網洩漏網站,可能會引發法律和財務後果,以及聲譽損害和相關的業務損失。重要的是要迅速採取行動,並採取具體步驟來減輕損害。

步驟 1:確認洩漏是合法的

儘可能收集有關洩漏的資訊,包括駭客的來源和可能暴露的資訊類型。將這些資訊與組織的內部資料進行交叉檢查,以確認洩漏是否合法。也有幾種線上工具和服務專門從事暗網監控。先驗證洩密的合法性,就可以避免不必要的行動。

步驟 2:通知組織的 IT 安全團隊和法律部門

如果您確認暗網站洩漏的合法性,下一步就是通知您的 IT 安全團隊和法律部門 (包括尋求外部法律顧問的指導)。安全性團隊會致力於 調查 資料 外洩事件 ,並確保您組織的系統和網路安全,以防止進一步的資料和個人資訊暴露防護。

同時,法律部門會評估違規事件的影響,並在有需求時採取法律行動。他們可能需要與聯邦調查局等執法機關合作,調查外洩事件並找出兇手。此外,您組織的法律團隊可能需要遵守法律和監管的合規性需求,並通知受影響的個人和監管機構。

步驟 3:強化您的安全協定和系統

當您的 IT 團隊開始了解資料外洩的性質時,最關鍵的是要檢視並強化組織的安全性協定和系統,以防止未來發生外洩事件。IT 團隊成員應徹底檢閱現有的安全性措施,並找出需要改善或修改的地方。

藉此機會,實作額外的安全措施來保護敏感資訊,包括 多重要素驗證、限制遠端存取通訊協定,以及強制執行資料和流量加密。此外,為員工重新建立明確的安全政策和準則也是非常重要的,例如密碼需求和資料存取控制。確保員工接受新安全政策的訓練,並瞭解其重要性。

步驟 4:監控暗網

一旦網路威脅得到控制,您的系統和網路恢復正常運作後,請不斷地監控暗網是否有進一步的洩漏。考慮與聲譽良好的網路安全公司 簽訂聘用協議 ,以協助監控可能的威脅。

您的組織對暗網洩漏通知做出快速有效反應的能力,有助於減輕洩漏對組織的影響,保護您的聲譽和敏感資訊。