什麼是 SIEM 記錄?

安全性資訊與事件管理 (SIEM) 是網路安全中全面的解決方案。它結合了安全性資訊管理 (SIM) 和安全性事件管理 (SEM),可即時分析應用程式和網路硬體所產生的安全性警示。

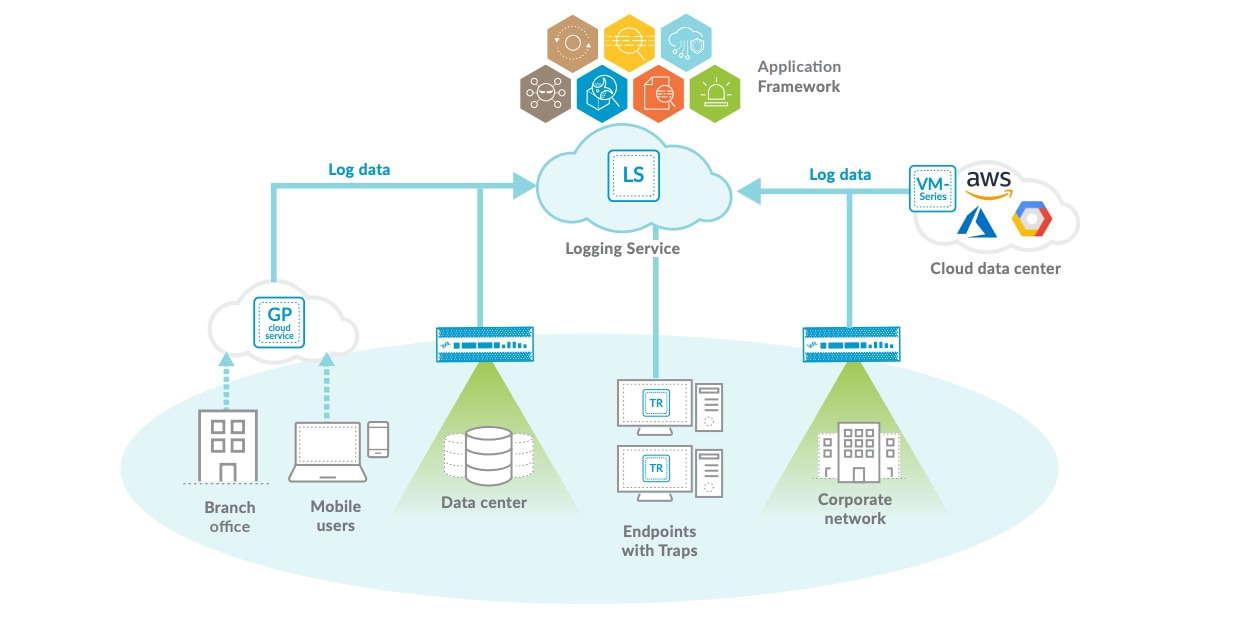

SIEM 系統會收集並匯集整個組織技術基礎架構所產生的日誌資料,從主機系統和應用程式到防火牆和防毒過濾器等網路和安全性裝置。

SIEM 紀錄是 SIEM 功能的核心 - 將原始資料轉換為有意義的洞察力,強化安全措施和策略的重要元素。SIEM 日誌蒐集、聚合和分析來自組織 IT 基礎架構內不同來源的日誌資料。此流程可將 SIEM 轉變為集中式平台,讓安全分析師能夠從龐大的資料中篩選出潛在的安全威脅,並作出有效的回應。

為什麼 SIEM 紀錄對 IT 安全非常重要?

SIEM 平台 是許多傳統安全計畫的核心元件,可分析任何數量和類型的記錄檔,以辨識安全事件或新出現的威脅。這項功能使它有別於 EDR (端點偵測與回應)等安全工具。

SIEM 廠商通常會提供附加功能,例如 UEBA (使用者與實體行為分析) 以及透過 SOAR (安全編排、自動化與回應) 進行回應動作的附加元件。透過先進的 SIEM 記錄,安全性團隊可以偵測可疑活動並發出警示,分析使用者行為以識別異常,並集中瞭解整個組織的安全性事件。

SIEM 會監控與安全相關的活動,例如使用者登入、檔案存取、關鍵系統檔案變更等,並擷取為日誌資料。軟體隨後會對這些資料套用分析與相關性演算法,以辨識潛在的安全事件或威脅。

SIEM vs. 日誌管理:瞭解差異

SIEM 和傳統的日誌管理涉及收集和儲存日誌資料,而 SIEM 則更進一步。它將日誌資料與額外的情境資訊結合,可進行更多分析和即時威脅偵測,而基本的日誌管理系統通常都沒有這項功能。

日誌管理

日誌管理系統會收集、儲存,有時還會分析 IT 基礎架構中各種系統、應用程式和裝置所產生的日誌資料。

日誌管理聚合不同來源的日誌,將其組織在集中的位置,通常涉及保留、歸檔和基本搜尋功能等任務。日誌管理系統是一個儲存庫,安全分析師可在需要時存取和分析日誌。不過,它們一般仍可能無法提供自動化安全分析或即時威脅偵測。

SIEM 管理

SIEM 工具 可即時分析安全性事件並與之相關性,從而強化日誌管理。這些工具從各種來源收集日誌資料,並使用以安全為重點的分析和相關性技術,以辨識模式、異常和潛在的安全事故。

SIEM 系統包括來自內部和外部來源的 威脅情報 整合、警示、事件回應工作流程,以及合規性報告。它們透過將來自多個來源的資料進行相關性分析,提供更全面的組織安全性态势檢視,以有效識別和應對安全性威脅。

日誌管理較著重於日誌收集與儲存,而 SIEM 則整合這些資料以提供即時安全監控、威脅偵測與事件回應功能。SIEM 解決方案通常包含日誌管理作為核心元件,但也提供進階的安全功能。

SIEM 與 Syslog 的差異

Syslog 是用於在網路中傳送日誌訊息的通訊協定。它是一種標準通訊協定,許多裝置和系統(如路由器、交換器、伺服器、防火牆等)都使用它來產生和傳輸日誌資料。Syslog 訊息包含有關這些裝置和應用程式的事件、錯誤或活動的資訊。

Syslog 訊息可以收集並傳送至集中位置 (如 Syslog 伺服器或 SIEM 系統),以便儲存、分析和監控。然而,syslog 並不會分析或相關性這些記錄;它主要是一種記錄傳輸的方法。

SIEM 日誌中的主要元件

SIEM 日誌的關鍵元件是這些系統收集和分析的基本資料元素,用以識別和回應安全事故。這些元件包括

- 時間戳記:每個記錄項目都標有時間戳記,表示事件發生的時間。這對於時序分析和跨不同系統的事件相關性非常重要。

- 來源與目的地資訊:日誌包含來源 (事件的起源) 和目的地 (事件的目標) 的詳細資訊。此資訊對於網路安全性非常重要,可追蹤資料流並識別潛在的外部威脅。

- 使用者資訊:日誌通常包括使用者資訊,例如使用者名稱或帳戶 ID,尤其是存取控制和認證事件。這有助於識別哪些使用者參與了特定事件。

- 活動類型:指定記錄在日誌中的事件性質,例如登入嘗試、檔案存取、系統警告、錯誤訊息或網路連線。

- 已採取行動:如果事件觸發回應,則會記錄在日誌中。例如,是否允許或拒絕存取嘗試,或錯誤是否觸發特定的系統回應。

- 存取的資源:特別是在存取控制和檔案完整性監控的情況下,日誌會詳細說明哪些資源 (例如檔案、資料庫或應用程式) 被存取。

- 嚴重性等級:許多 SIEM 系統會依嚴重性等級將事件分類,有助於排定回應的優先順序。例如,登入嘗試失敗可能是較低的嚴重性,而惡意軟體偵測則是較高的嚴重性。

- 狀態代碼:這些代碼提供快速參考點,讓您了解事件的結果,例如成功或失敗的程序。

- 傳輸的資料:就網路安全性事件而言,在事件發生期間傳輸的資料數量可以作為事件性質和嚴重性的重要指標。

- 其他相關資訊:先進的 SIEM 系統可能會為日誌加入更多內容,例如地理位置資料、系統組態變更,或與已知威脅資料庫的相關性。

這些元件提供組織 IT 基礎架構內安全性事件的全面檢視,可有效監控、分析及回應潛在的安全性事件。

SIEM 記錄的機制

瞭解 SIEM 紀錄的基本機制是了解其在網路安全中價值的關鍵。本節深入探討 SIEM 日誌記錄所涉及的核心流程,從資料收集到產生警示和報告。

資料收集

SIEM 紀錄是協助組織有效監控和保護其 IT 基礎結構的重要程序。SIEM 紀錄的過程從資料收集開始。組織 IT 基礎架構的每個元件,從防火牆到應用程式,都會貢獻日誌,提供網路健康與安全性的綜合檢視。

資料規範化

資料收集完成後,下一步就是資料規範化。這個重要的流程包括將不同的日誌格式標準化為統一的結構。資料規範化讓分析和比較日誌變得更容易,這對於識別模式和異常非常重要。

偵測與相關性

下一個階段是偵測與相關性。這就是 SIEM 工具展示其辨識規範化資料中的模式和異常的能力之處。及早偵測潛在的安全事故至關重要;本階段有助於達成此項目標。這一步驟對於及早偵測潛在的安全事故至關重要。

警示與報告

最後,SIEM 系統會產生警示和報告。產生警示和報告是最後一塊拼圖。SIEM 系統可通知團隊即時的威脅,並透過全面的報告協助合規性和更深入的安全性分析。SIEM 系統產生的報告對於識別趨勢和模式特別有用,可協助組織改善整體的安全勢態。SIEM 系統可通知團隊即時的威脅,並透過全面的報告協助合規性和更深入的安全性分析。

SIEM 記錄最佳實務

SIEM 日誌記錄的最佳實務對於發揮 SIEM 系統的最大效能至關重要。這些作法有助於確保 SIEM 工具能有效率地收集和分析資料,並有助於改善組織的安全勢態。以下是一些主要的最佳實務:

- 選擇性資料收集:仔細選擇要監控和收集日誌的資料來源,並將重點放在與組織安全需求最相關的資料來源。這種有針對性的方法有助於有效利用 SIEM 資源,並降低不相關資料所產生的雜訊。

- 資料規範化:將日誌資料規範化為一致的格式。此標準化對於實際分析至關重要,可讓不同來源的資料進行更直接的相關性和資料比較。

- 即時監控與分析:設定 SIEM 系統進行即時監控與分析,以便立即偵測潛在的安全事故並作出回應。

- 事件相關性:採用精密演算法進行事件相關性分析。這包括分析日誌資料中的模式和關係,以找出潛在的安全威脅。

- 定期更新和維護:定期更新和維護 SIEM 系統。這包括更新規則和簽章、修補軟體,並確保系統經過調整以適應不斷演進的安全環境。

- 合規性與法規一致性:確保您的 SIEM 記錄作業符合相關的合規性需求和法規,這些需求和法規可能會規定要收集和保留的特定資料類型。

- 使用者與實體行為分析 (UEBA):實作 UEBA,根據偏離既定行為模式的情況偵測異常和潛在威脅。

- 有效的儲存管理:考慮儲存解決方案的安全性和擴充性,有效管理日誌資料儲存。

- 定期審查與稽核:定期檢閱和稽核 SIEM 系統及其日誌,以確保其正常運作,並找出可改善之處。

- 訓練與認知:確保您的團隊接受過訓練,並瞭解如何有效使用 SIEM 系統。這包括瞭解系統的功能,以及解讀和回應系統所產生的警示。

- 與其他安全工具整合:將 SIEM 與其他安全性工具和系統整合,以獲得更全面的安全性。這可增強整體能見度和威脅偵測能力。

SIEM 紀錄挑戰與解決方案

SIEM 日誌管理會帶來挑戰,而有效地解決這些挑戰對於維持穩健的網路安全勢態至關重要。以下是 SIEM 日誌記錄常見障礙的擴充觀點,以及如何克服這些障礙:

| 問題 | 解決方案 |

|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|