這篇貼文是部落格貼文連載系列之一,當中我們會檢視 2017 年在網路安全領域中的明確發展趨勢及長遠的影響。

根據我們在行動產業中所發現的趨勢,以下是我們對 2017 年的一些預測:

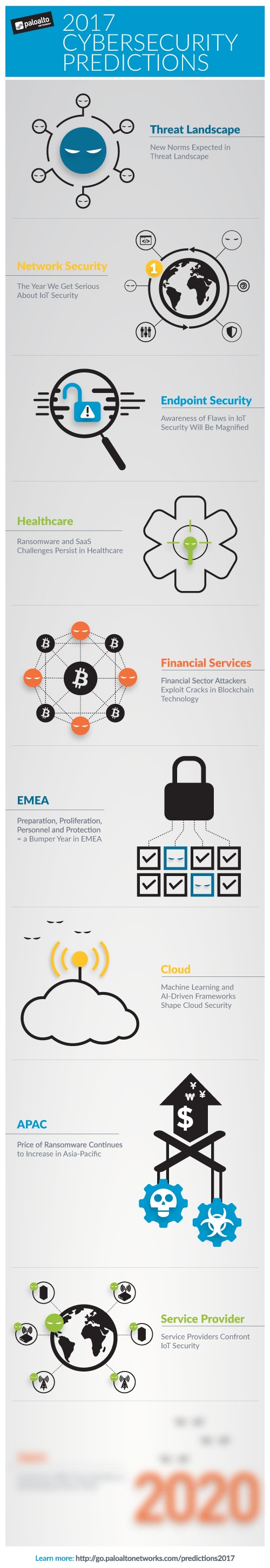

勢在必然: 網路攻擊者會透過偷偷接入物聯網裝置的廣闊網路,來攻擊服務供應商

我們已經看到網路攻擊者如何運用物聯網與穿戴式科技來發動前所未見的巨流量攻擊,專門攻擊特定網站和應用程式。這些攻擊將會日漸轉型為摧毀關鍵服務供應商網路架構,造成大規模的行動服務與其他連線服務中斷。服務供應商將面臨莫大的壓力,必須轉變其安全狀態並利用先進網路式機制才能避免這類型的惡意軟體感染連線到其網路中的物聯網裝置。

勢在必然: 網路攻擊者將會漸漸將其重心放在入侵行動裝置使用者上,而行動裝置感染會呈指數性增加

為了管理好數位生活型態,消費者對智慧型裝置與行動應用程式的依賴會日漸提升,讓他們成為網路罪犯下手的目標,也為各種不同的行動惡意軟體提供成熟的散播環境。這個趨勢會降低消費者對其行動服務的整體信任度,並造成服務供應商的新挑戰,也會讓供應商將重心逐漸放在保護終端使用者服務上,以預防對其品牌造成任何潛在負面影響。「這是否是服務供應商的錯」會成為十分常見的討論。

機會渺茫: 針對行動使用者的網路攻擊將成為客戶流失的主因

研究顯示,消費者寧可丟掉錢包也不願丟掉行動電話 (而現在某些使用者已經將手機當作錢包在用了)。近期 Accenture 針對智慧型手機使用者的調查顯示,有 62% 的人對其金融交易安全感到憂心;60% 的人不滿意其智慧型手機的連線能力與體驗;而 47% 的人對隱私與安全感到憂心。總的來說,多數使用者已經準備更換供應商,部分原因是因為他們覺得目前的供應商無法協助保衛其重要資產。行動營運商將會把重心轉移到開發能確保客戶裝置安全性的新策略上,同時避免消費者信任有所減損,進而導致業務流失。

機會渺茫: 服務供應商會將物聯網安全性作為競爭優勢來行銷

過去數年來,服務供應商對網路安全的定義通常過於狹隘,並將主要目標放在維持網路可用性上,而未認清保護終端使用者裝置的實際需求或義務。這在過去可能可以維持營運上的成功,但現在的環境已大不相同,隨著越來越多的行動攻擊事件發生,物聯網裝置受到感染並發動惡意攻擊的情形也屢見不鮮。這些情勢對服務供應商的啟示再明顯不過,特別是考量到需要依靠物聯網來驅動下一波行動服務收益增長;供應商現在沒有選擇,只能擁護物聯網安全作為開啟未來商機的方法。沒有營運商想要被駭客奪取數千輛車輛的控制權,或者被貼上與其競爭者相比「較不安全」的標籤。服務供應商將會開始採用進階的網路式物聯網威脅預防機制,而他們會開始將安全性作為競爭優勢,向潛在的物聯網客戶進行行銷。

您對服務供應商的網路安全預測為何呢?請在評論中跟我們分享您的想法,並記得鎖定本系列的下一篇貼文,我們將會分享我們對日本的預測。