何謂多重要素驗證?

多重要素驗證 (MFA) 是一種在使用者登入應用程式、線上帳戶或 VPN 等特定資源時進行驗證的方法。除了使用者名稱和密碼之外,使用者必須使用至少一種額外的驗證方法,如果不是更多的話。

多重要素驗證的目標是讓未經授權的人難以存取系統。在瞭解良好網路安全性實作需求的產業中,包括金融業,甚至是熱門的遊戲平台,都逐漸廣泛實作,在有人登入時要求額外的驗證。MFA 是良好網路安全實務的主要項目,這點已獲得廣泛認同。

多重要素驗證為何重要?

在目前的威脅環境中, 憑證收集 和 網路釣魚 等攻擊方式越來越普遍。當威脅行為者透過員工的憑證存取系統時,他們可以利用 惡意軟體(例如 勒索軟體 或 殭屍網絡)進行初步攻擊,造成巨大的損害。鼓勵良好的安全衛生習慣並進行強制性訓練可以降低組織中的人員遭受憑證收集和網路釣魚攻擊的機率,而 MFA 則是防止威脅行為者的另一道重要防線。

實作 MFA 會增加威脅行為者存取企業環境和資訊系統的難度,即使密碼或 PIN 碼等憑證已經外洩。如果 MFA 嘗試失敗,這個額外的保護層會通知 SOC ,讓安全性團隊在造成任何損害之前,找出系統中的缺口。除了增加防護功能外,MFA 也相當簡單易用。

多重要素驗證如何運作?

當使用者在某處建立帳戶時,他們需要提供幾項資訊來完成識別和驗證程序,包括在系統中代表其身份的使用者名稱和密碼。服務隨後會通知使用者需要哪些額外的驗證方法 (如果有的話),以最終完成其帳戶。

這些額外的方法通常包含不同的因素:

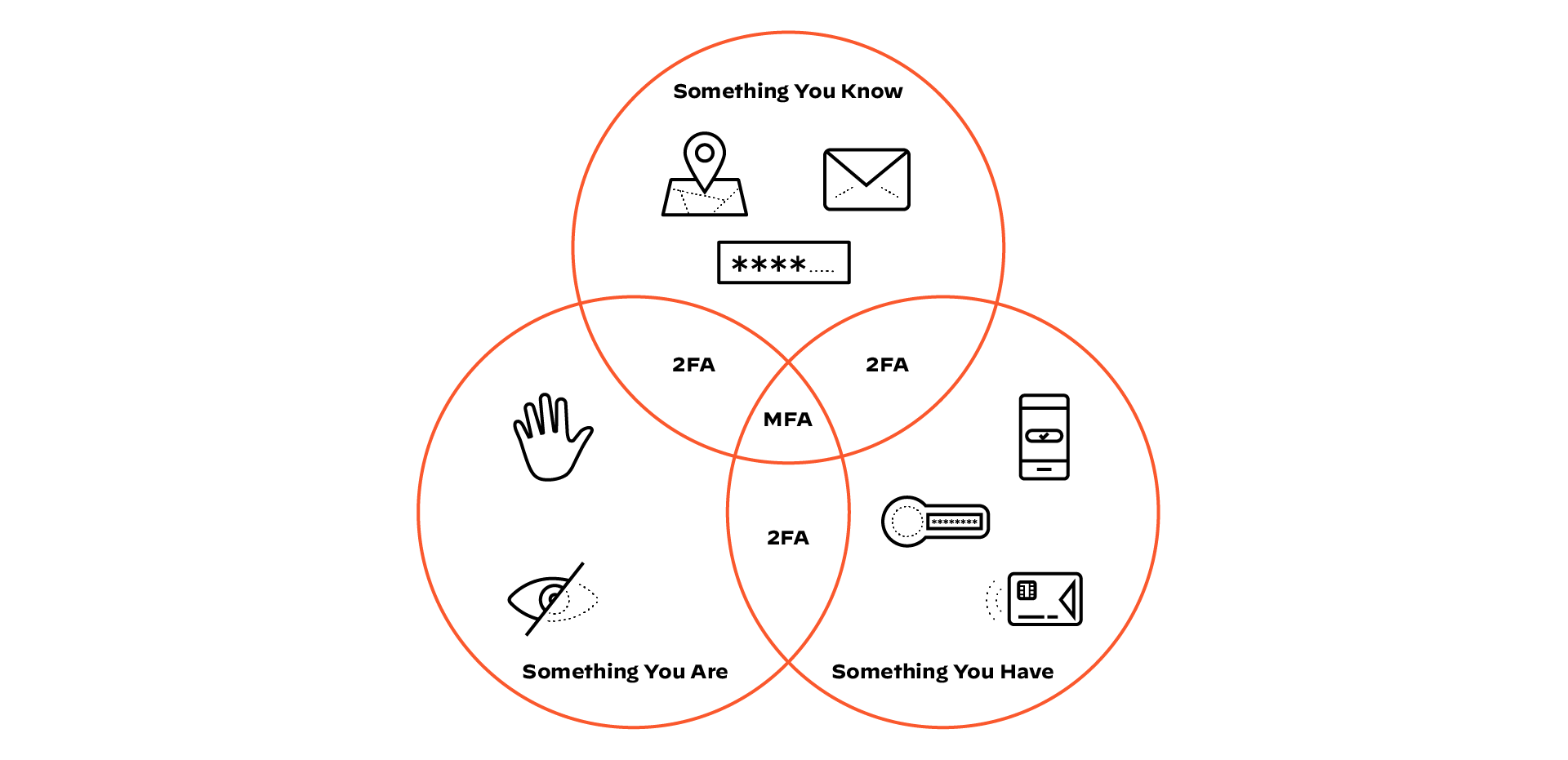

- 您 知道的 東西 (例如密碼、個人識別號碼或 PIN 和/或安全問題)

- 您 擁有的 東西(例如行動裝置、電子郵件帳戶、實體安全鑰匙或銀行卡),和/或

- 您 的 某種身份(例如,指紋或面部識別等生物識別技術)

當有人稍後登入該服務時,系統會詢問他們註冊時所提交的任何資訊。只有當他們通過必要的方法正確驗證後,才能進入系統。這個過程是止於憑證,還是需要多種形式的驗證,取決於服務。

驗證類型

雖然 MFA 是需求多重驗證因素的總稱,但也有一些特定的術語用來描述獨特的驗證技術或情境,包括以下幾種:

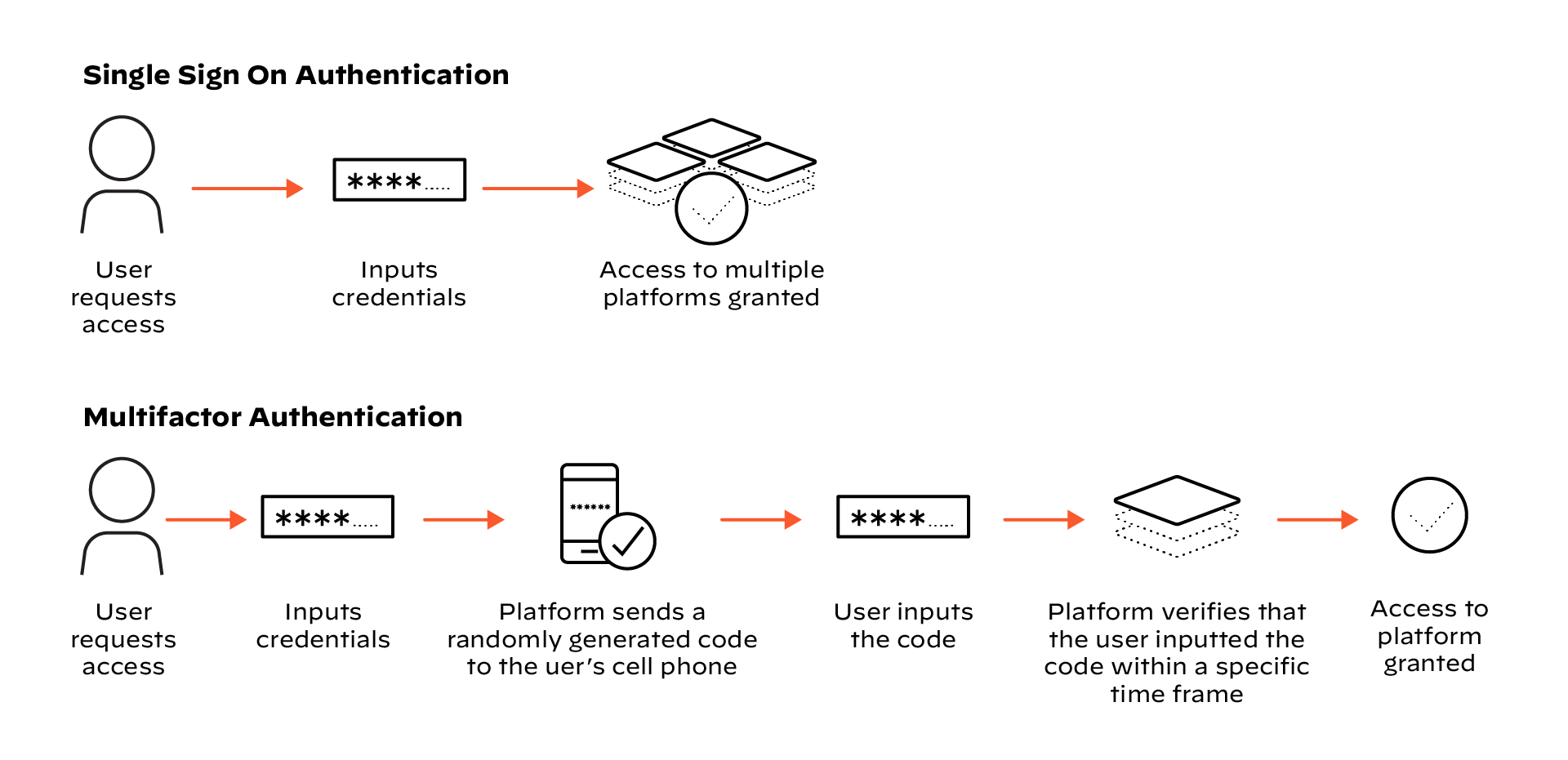

- 單一登入 (SSO):SSO 通常與身分管理系統搭配使用,可讓使用者使用一組憑證登入多個平台或服務。

- 雙因素驗證 (2FA):完全需要兩種認證形式的使用者才能存取系統。

- 頻內驗證:服務或平台包含讓使用者直接登入的驗證管道。

- 頻外驗證:公司使用不同的通訊管道來驗證使用者。

- 多重要素驗證:MFA 需要使用者使用三種或以上的驗證方式才能存取系統。

- 自適應多重要素驗證 (AMFA):以風險為基礎的驗證 (RBA),AMFA 透過分析角色、位置、裝置等資訊來驗證使用者身份。

使用者存取的平台或服務會決定使用哪一種驗證類型,以及啟用哪些方法。

驗證方法

使用者有許多方式驗證自己的身份,而且這類方式越來越多。一些常見的格式包括

- PIN:使用者註冊服務或平台時建立的 4 到 10 位數的代碼。

- 安全問題:使用者在建立帳戶時會選擇並回答這些問題,然後在登入時回答一個或多個問題。

- 驗證個人資訊:重新輸入或驗證與帳戶相關的行動電話號碼、電子郵件地址或實際地址。

- 智慧卡:內嵌集成電路晶片的卡片,就像借記卡/信用卡一樣。

- 以代用幣為基礎:使用者必須提交輸入憑證時產生的隨機代碼。此代碼可以傳送至行動使用者的行動裝置或電子郵件,或在使用者下載的驗證器應用程式上產生,甚至是傳送給他們的實體裝置。

- 生物辨識:指紋掃描、臉部識別等方法可以幫助使用者驗證身份。

無論是否專注於網路安全,許多人都能確定在日常生活中使用這些方法。MFA 以多種不同的方式成為社會中更普遍、更不可或缺的一部分。

驗證範例

多重要素驗證已經非常普遍;來自各種平台和產業的使用者都在不知不覺中使用 MFA!

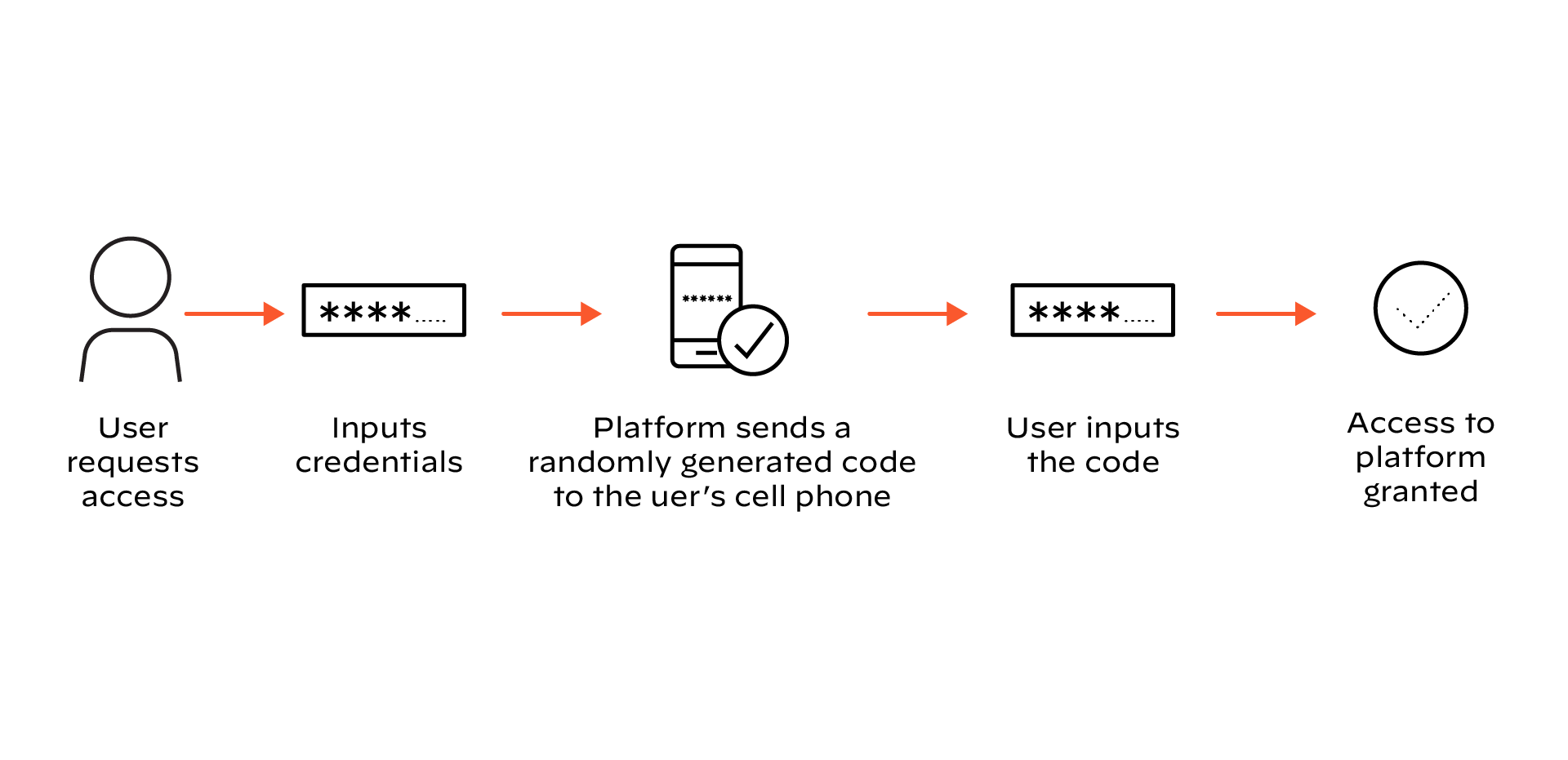

當某人登入其線上平台時,許多 Service 都會使用 2FA。當某人提交登入憑據後,平台會隨機產生一個代碼,透過使用者最初註冊時所確認的電話或電子郵件地址傳送給他們。然後,使用者會將該代碼輸入平台,以進行安全存取。

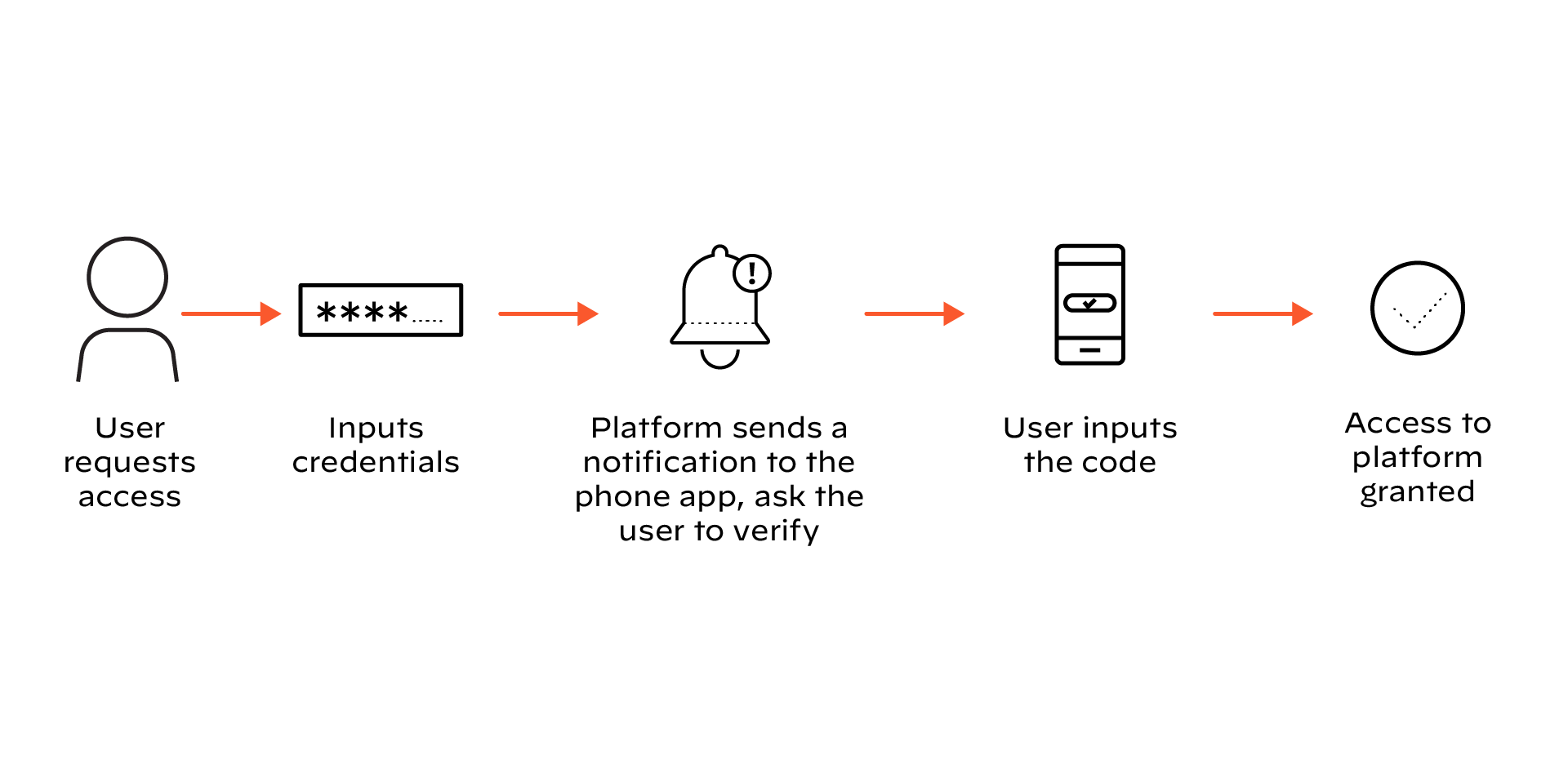

驗證的另一個例子來自提供 B2B 驗證方法的 身分與存取管理 (IAM) 公司。行動使用者需在第三方公司建立帳號,並下載配套應用程式至行動裝置。登入系統後,平台會傳送通知至應用程式,並要求使用者驗證是否登入。這個頻外驗證的範例在目前的工作環境中非常普遍。

多重要素驗證是日常防護的最佳方法之一,但這並不表示它是無懈可擊的。

MFA 是否會被駭客入侵或繞過?

雖然 MFA 可大幅降低攻擊成功的可能性,但仍有可能以各種方式被繞過。透過網路釣魚、惡意軟體和中間介紹者攻擊都有可能發生。有時候,這甚至是使用者的錯誤 - 偶爾,使用者會啟用驗證請求,即使他們不知道其來源。他們會簡單地假設請求是來自背景程序,或是他們忘記自己曾要求存取權限。

即使 MFA 本身不是具體的防禦計畫,也絕對應該在系統中實作。為了提供額外的保護,SOC 可以尋找 端點 保護解決方案(如 Cortex XDR )或 SOAR 解決方案(如 Cortex XSOAR )來識別潛在的違規情況並自動作出回應。